Hakerzy włamują się na czyjeś konta na Instagramie na kilka sposobów. Przyjrzyjmy się najpopularniejszym metodom hakowania kont na Instagramie w celu uzyskania dostępu i kradzieży cennych danych osobowych.

Część 1: 5 słabych stron Instagrama, o których powinieneś wiedzieć przed zhakowaniem kont na Instagramie

Wyłudzanie informacji

Drugą najczęstszą techniką uzyskiwania dostępu do konta na Instagramie jest witryna phishingowa.

Osoba atakująca może utworzyć stronę phishingową, korzystając z konta hosta internetowego, darmowego szablonu i pewnej znajomości języka HTML.

Osoba atakująca tworzy fałszywą stronę logowania zawierającą stronę phishingową. Haker przekazuje marce link do utworzonej przez siebie fałszywej strony logowania, na której ofiara wprowadza swoje dane uwierzytelniające.

Strona phishingowa rejestruje wpisy i natychmiast wysyła je na Twoją skrzynkę odbiorczą, dając Ci dostęp do konta i możliwość zresetowania hasła.

Witryny phishingowe są popularne wśród hakerów, ponieważ działają i są niedrogie w konfiguracji.

Łatwe hasło

Jeśli znasz osobę, którą próbujesz zhakować, spróbuj odgadnąć jej hasło, korzystając z jej danych osobowych, takich jak data urodzenia, imię psa, nazwisko panieńskie rodziców lub lokalizacja i numer telefonu domowego.

Możesz być zszokowany tym, jak wiele osób używa podstawowych haseł, pomimo ostrzeżeń, że jest to poważny błąd związany z bezpieczeństwem Internetu.

Luki dnia zerowego

Luka typu zero-day to „słabość w zabezpieczeniach oprogramowania, o której wie dostawca programu, ale która nie została załatana” i która może zostać wykorzystana przez hakerów (Norton).

Jeśli haker odkryje lukę dnia zerowego na Instagramie, może to skutkować poważnymi zagrożeniami bezpieczeństwa dla użytkowników Instagrama i ich kont. Ponieważ odkryta luka nie została jeszcze oficjalnie ujawniona, hakerzy mają przewagę.

Keyloggery

To najbardziej niedoceniana forma przejęcia konta. Zasadniczo keylogger to oprogramowanie lub aplikacja na smartfony, które rejestruje każde słowo wpisane przez ofiarę.

Głównym problemem jest instalacja keyloggera na urządzeniu docelowym.

W Internecie możesz znaleźć bezpłatne i płatne keyloggery. Jeśli szukasz całkowicie darmowego keyloggera, wypróbuj Smart Keylogger.

Błędy mobilnego systemu operacyjnego

Wreszcie, osoby fizyczne mogą zostać zhakowane na Instagramie, wykorzystując problemy z systemem operacyjnym smartfona.

Są to wady w kodzie lub projekcie systemu operacyjnego, które hakerzy mogą wykorzystać w celu uzyskania dostępu do danych użytkownika.

Część 2: Jak zhakować konta na Instagramie – 5 najlepszych narzędzi do hakowania na Instagramie w 2024 r

Szpieg

Funkcje Spyuu Hack i dodatkowe ważne funkcje:

- Nadal monitoruje wiadomości na Instagramie: Spyuu A dostęp do wszystkich rozmów odbywających się na monitorowanym koncie na Instagramie i udostępnia je Tobie za pośrednictwem swojego internetowego panelu kontrolnego. Wiadomości zawierają znaczniki czasu, samą wiadomość i uczestników wymiany.

- Obserwuje pliki multimedialne na Instagramie: Spyuu ocenia zasoby multimedialne, takie jak filmy i obrazy, które zostały przesłane lub udostępnione innym użytkownikom za pośrednictwem komunikatora Messenger podczas włamywania się na konto na Instagramie.

- Powiadamiany o wszystkich działaniach na Instagramie: Po prawidłowym skonfigurowaniu Spyuu będziesz w czasie rzeczywistym monitorować każdą aktywność zachodzącą na urządzeniu docelowym. Otrzymasz informacje o znajomych na Instagramie konta docelowego, postach, polubieniach, komentarzach, ustawieniach i grupach, do których należą.

- Odpowiedzialny za wszystkie wiadomości w mediach społecznościowych: Spyuu, najpotężniejsze i najbardziej wyrafinowane narzędzie hakerskie na rynku, monitoruje i rejestruje wiadomości wysyłane i odbierane w WhatsApp, Instagramie, Viber i innych serwisach społecznościowych.

- Znakomity keylogger: Spyuu rejestruje każde naciśnięcie klawisza wpisane przez użytkownika konta docelowego. Dzięki tej wspaniałej funkcji możesz zobaczyć wszystkie wprowadzone przez nich hasła.

- Doskonałe bezpieczeństwo danych: To rozwiązanie zapewnia wysoki poziom bezpieczeństwa, uniemożliwiając osobom trzecim monitorowanie dostępu do Twoich danych na Instagramie. Ta funkcja budzi zaufanie do Ciebie jako użytkownika tego produktu, ponieważ nie martwisz się o swoją prywatność.

- Dostępne w trybie niewidzialnym: Spyuu śledzi każdą aktywność na Instagramie w trybie ukrytym, zachowując Twoją tożsamość przez cały proces hakowania. Ze względu na brak ikony na urządzeniu docelowym właściciel konta na Instagramie, które szpiegujesz, nie jest tego świadomy.

- Działa bez konieczności jailbreakowania: to podejście hakerskie nie zależy od tego, czy urządzenie jest po jailbreaku, czy zrootowane. Dzięki temu zachowane jest bezpieczeństwo urządzenia.

Spróbuj teraz Zobacz wersję demonstracyjną

okoZy

okoZy to dobrze znany program, który pozwala zainteresowanym rodzicom monitorować swoje dzieci. Program umożliwia monitorowanie urządzeń z systemem Android i iOS.

Poniższe instrukcje wyjaśniają, jak używać eyeZy do odkrywania hasła do konta na Instagramie.

- Utwórz konto w eyeZy, odwiedzając oficjalną stronę usługi;

- Wybierz docelową platformę urządzenia, którą chcesz monitorować, np. Android lub iOS;

- Wybierz jedną z czterech opcji, która najlepiej odpowiada Twoim potrzebom. Należy pamiętać, że plan miesięczny nie obejmuje funkcji Keylogger.

- Po zakupie usługi pobierz i zainstaluj aplikację eyeZy na docelowym smartfonie;

- Zaloguj się do panelu sterowania eyeZy przy użyciu danych logowania i dowiedz się wszystkiego o Instagramie.

Kokospia

Oprogramowanie Kokospia to kolejna renomowana marka, która może pomóc Ci dowiedzieć się, jak znaleźć czyjeś hasło do Instagrama. Platforma jest w stanie monitorować każdą aktywność na urządzeniu docelowym.

Najlepsze jest to, że nie musisz rootować ani jailbreakować urządzenia, aby ukraść hasło do Instagrama innej osoby.

Inne ważne funkcje Cocospy obejmują wyświetlanie lokalizacji urządzenia w czasie rzeczywistym, przeglądanie zdjęć i monitorowanie aktywności w mediach społecznościowych.

Procedury ustalania czyjegoś hasła na Instagramie są następujące:

- W przeglądarce komputera przejdź do oficjalnej strony Cocospy;

- Pobierz aplikację monitorującą Cocospy i wybierz system operacyjny urządzenia, które chcesz monitorować. Możesz wybierać pomiędzy Androidem i iOS dla iPhone'ów.

- Teraz musisz pobrać/zainstalować dedykowane oprogramowanie Cocospy na urządzeniu docelowym. Po zainstalowaniu aplikacji na swoim urządzeniu wprowadź swoje dane logowania;

- Twoje dziecko lub inna osoba będzie praktycznie nieświadoma istnienia Cocospyapp na swoim smartfonie;

- Zaloguj się do panelu sterowania Cocospy i szybko poznaj czyjeś hasło na Instagramie.

Spróbuj teraz Zobacz wersję demonstracyjną

KidsGuad Pro

Dodatkowo możesz skorzystać KidsGuad Pro włamać się na konto innej osoby na Instagramie. Ta aplikacja jest kompatybilna z urządzeniami iOS i Android. Można to osiągnąć, postępując zgodnie z poniższymi instrukcjami.

Aby rozpocząć, przejdź do strony internetowej KidsGuad Pro.

Następnie utwórz konto.

Następnie musisz pobrać program na iPhone'a lub urządzenie z Androidem osoby docelowej.

Następnie pobierz aplikację i wprowadź na swoim telefonie nazwę użytkownika docelowej osoby. Możesz swobodnie grzebać, jak chcesz.

Spróbuj teraz Zobacz wersję demonstracyjną

mSzpieg

W dzisiejszym świecie rodzicowi trudno jest stale monitorować działania swojego dziecka. Dzieje się tak, gdy aplikacje takie jak śledzenie telefonu mSzpieg mogą być pomocne i pomóc Ci na czas.

Dodatkowo platforma dostępna zarówno na Androida, jak i iOS, umożliwia użytkownikom bezpłatną rejestrację.

Oprogramowanie pozwala rodzicom monitorować dokładną lokalizację urządzenia ich dziecka. mSpy umożliwia użytkownikom dostęp do ich SMS-ów, połączeń i historii w mediach społecznościowych.

Dodatkowo funkcja keyloggera umożliwi ustalenie hasła do konta dziecka na Instagramie.

Możesz zapoznać się z poniższymi wskazówkami, aby dowiedzieć się, jak złamać czyjeś hasło na Instagramie:

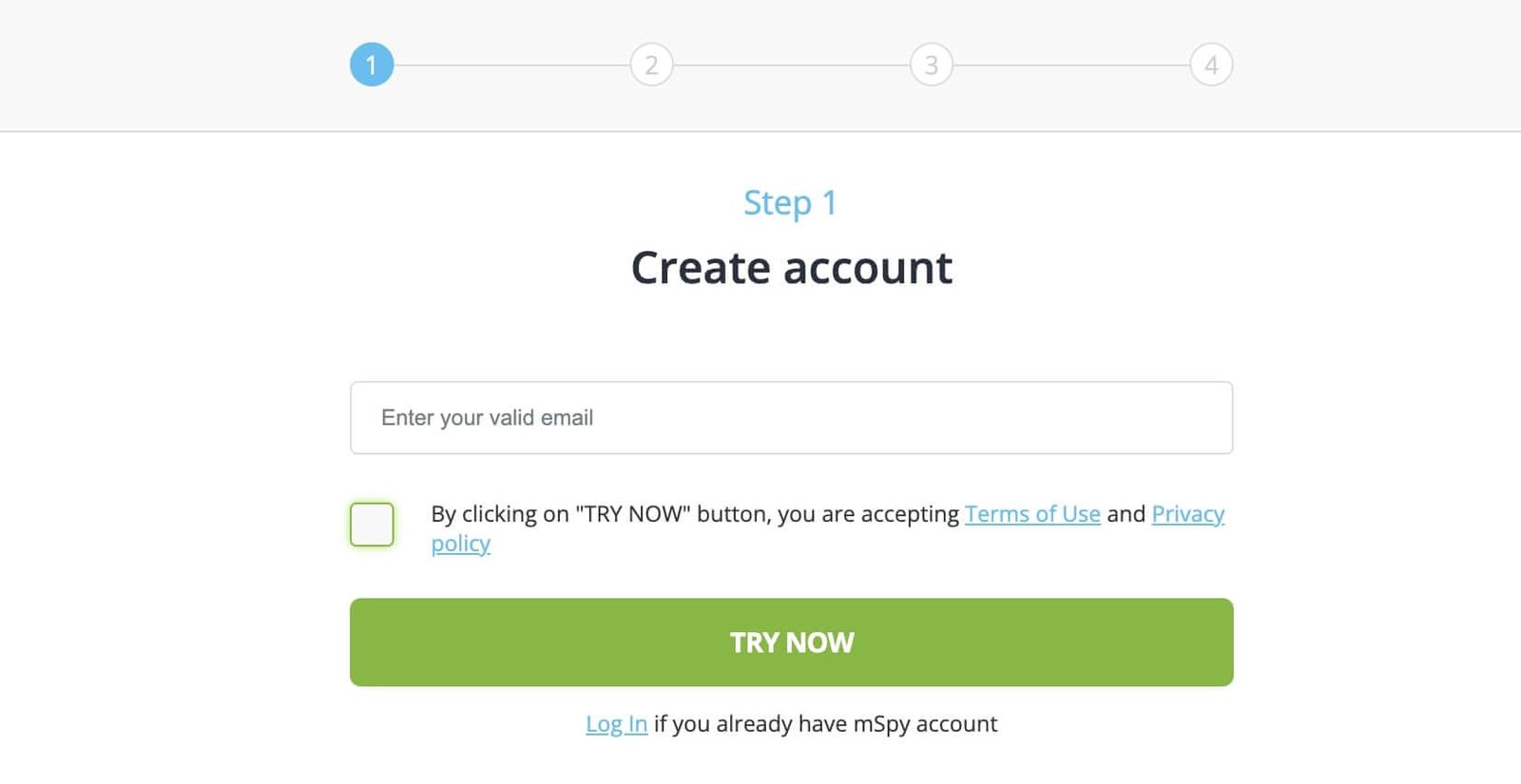

- Utwórz konto na mSzpieg korzystając ze swojego adresu e-mail i wybierz rodzaj urządzenia, które chcesz monitorować;

- Zapłać za usługę wybierając jeden z trzech poziomów abonamentu;

- Pobierz i zainstaluj aplikację mSpy na telefonie docelowym;

- Przejdź do panelu sterowania mSpy i zacznij przeglądać historię konta swojego dziecka na Instagramie.

Spróbuj teraz Zobacz wersję demonstracyjną

Część 3: Jak szpiegować na Instagramie bez instalowania oprogramowania

Przed instalacją musisz najpierw kupić subskrypcję odpowiadającą Twoim kryteriom Szpieg na urządzeniu docelowym.

Krok 1. Utwórz konto Spyuu

Utwórz konto Spyuu . Podaj prawidłowy adres e-mail, ponieważ prześlemy Ci instrukcje dotyczące instalacji pocztą elektroniczną. Zaakceptuj także Regulamin i oświadczenie o ochronie prywatności.

Krok 2. Instalacja

Po pomyślnym utworzeniu konta Spyuu wyśle Ci wiadomość e-mail z pełnymi instrukcjami dotyczącymi konfiguracji urządzenia. Kontynuuj samouczek aż do ostatniego kroku.

Krok 3. Skonfiguruj na urządzeniu docelowym

Po zainstalowaniu Spyuu musisz skonfigurować Spyuu na urządzeniu docelowym.

Krok 4. Rozpocznij monitorowanie swojego konta na Instagramie

Zaloguj się na swoje konto Spyuu i przejdź do Panelu sterowania, aby rozpocząć monitorowanie aktywności online swojego dziecka na Instagramie.

Możesz monitorować rozmowy telefoniczne, strony internetowe i aplikacje mediów społecznościowych swojego dziecka, wprowadzając specyfikacje urządzenia docelowego (marka, model i numer telefonu).

Spróbuj teraz Zobacz wersję demonstracyjną

Część 4: 5 kolejnych najlepszych hakerów telefonicznych do hakowania na Instagramie

MójGet MójGet

MyGet to kolejne narzędzie hakerskie, które przechwytuje całą Twoją aktywność na Instagramie. Dlatego do przeglądania danych nie jest potrzebne hasło do konta. Po jego zdobyciu masz m.in. dostęp do aktywności celu na Instagramie. Nie musisz rootować ani jailbreakować swojego urządzenia.

MyGet wymaga jednorazowej instalacji i aktywacji trybu ukrytego na Androidzie. W systemie iOS wystarczy sprawdzić dane logowania do iCloud telefonu na stronie głównej.

Twoje konto online będzie zawierać zainfekowane wyniki. Panel jest w pełni kompatybilny ze wszystkimi przeglądarkami. Jeśli masz połączenie z Internetem, możesz zalogować się z dowolnego miejsca. MyGet jest kompatybilny z systemem Android 4.0 i nowszym oraz iOS 7.0 i nowszym.

iGHack

iGHack to kolejny sposób na uzyskanie hasła do konta na Instagramie. Nie wymaga to instalowania żadnych programów na urządzeniu. Najlepszą cechą IgHack jest to, że nie można go śledzić, co oznacza, że druga strona nie będzie mogła dowiedzieć się więcej.

Można to osiągnąć, postępując zgodnie z poniższymi instrukcjami.

Aby rozpocząć, musisz najpierw odwiedzić oficjalną stronę IgHack. Następnie kliknij opcję rozpoczęcia hackowania.

Następnie musisz podać nazwę użytkownika docelowego posiadacza konta.

Serwis zapyta o to. Wystarczy kliknąć przycisk hack.

Dzięki temu w ciągu kilku minut uzyskasz dostęp do hasła. Teraz pobierz program Instagram na swoje urządzenie mobilne.

Zaloguj się przy użyciu właśnie odkrytych danych uwierzytelniających.

InstaRipper

Możesz odzyskać hasło i szpiegować konto za pomocą InstaRipper. Jest to szybka procedura, która jest również całkowicie bezpłatna.

Najlepsze jest to, że ta aplikacja jest kompatybilna ze smartfonami i tabletami z systemem Android i iOS. Można to osiągnąć, postępując zgodnie z poniższymi instrukcjami.

- Aby rozpocząć, musisz przejść do oficjalnej strony internetowej.

- Następnie kliknij przycisk Rozpocznij hakowanie.

- Następnie wpisz nazwę użytkownika konta, które chcesz zhakować, w odpowiednim polu.

- Aby być świadkiem magii, kliknij przycisk hackowania.

- Gdy witryna potwierdzi, że zlokalizowała hasło, kliknij opcję Kontynuuj.

- Na ekranie powinno pojawić się wyskakujące okienko.

- Zanotuj hasło i użyj go, aby odblokować konto celu lub ofiary.

InstaPwn

Jeśli nie lubisz używać powyższego oprogramowania szpiegującego do włamywania się na konta na Instagramie, InstaPwn jest jedną z najlepszych opcji dostępnych na rynku.

To oprogramowanie szpiegujące, podobnie jak inne programy szpiegujące, oferuje mnóstwo funkcji. Po prostu zainstaluj to złośliwe oprogramowanie na telefonie ofiary i to wszystko.

Zresetuj hasło

Ta strategia jest skuteczna tylko wtedy, gdy masz fizyczny dostęp do urządzeń celów. Więc o co chodzi?

Użytkownicy iPhone'a i Androida mają możliwość przechowywania haseł do kont na swoich telefonach, aby uniknąć konieczności ich wprowadzania za każdym razem, gdy chcą się zameldować w dowolnym miejscu.

Jeśli nie użyli swojego identyfikatora Face/Touch ID, aby uniemożliwić dostęp do zapisanych haseł, masz szansę je zobaczyć! luki w zabezpieczeniach

Część 5: Czy hakowanie Instagrama jest legalne?

Istnieje wiele powodów, dla których możesz usprawiedliwić dostęp do Instagrama innej osoby bez jej zgody, ale cztery najbardziej typowe to:

Aby chronić nasze dzieci:

Choć rodzice troszczą się o swoje dzieci i chcą je chronić przed zagrożeniami zewnętrznymi, brak czasu dla rodziny sprawia, że dzieci, młodzież i młodzi dorośli łatwiej padają ofiarą złośliwych osób krążących w mediach społecznościowych.

Wykrywaj i zatrzymuj oszustów:

Innym prawdopodobnym źródłem szpiegostwa jest partner, gdy podejrzenia o niewierność powstają w wyniku flirtu z inną osobą.

Monitorowanie pracowników:

Firmy mają własne metody monitorowania i kontrolowania swoich pracowników. Jeśli któryś z nich wzbudzi podejrzenia co do pracy pracownika, niezbędnym może okazać się monitorowanie jego aktywności na Instagramie.

Odzyskiwanie konta chronionego hasłem:

Ponieważ wiele osób korzysta z wielu kont z różnych powodów, być może zapomnieliśmy o jednym z naszych kont lub chcemy uzyskać dostęp do konta zmarłej osoby, aby usunąć całą aktywność na Instagramie.

Część 6: Jak zapobiec włamaniom na Instagram

Ustal silne hasło

Najskuteczniejszą techniką zabezpieczenia konta jest zaprojektowanie silnego hasła zawierającego zarówno duże, jak i małe litery oraz cyfry.

Udostępnij uwierzytelnianie dwuskładnikowe

Możesz włączyć uwierzytelnianie dwuskładnikowe w ustawieniach Instagrama, aby chronić swoje konto. Po włączeniu zostaniesz poproszony o wybranie kodów SMS lub aplikacji uwierzytelniającej innej firmy jako podstawowej opcji zabezpieczeń.

Zachowaj poufność danych osobowych

Unikaj umieszczania informacji prywatnych na zdjęciach, opisach lub w innych miejscach publicznych. Nigdy nie udostępniaj swojego hasła nikomu, kogo nie znasz lub nie ufasz.

Unikaj instalowania nieznanych aplikacji

Na rynku dostępne są aplikacje monitorujące, które pozwalają użytkownikom na zdalne śledzenie urządzenia, dlatego należy unikać pożyczania telefonu nieznajomym lub instalowania nieznanych programów na swoim urządzeniu.

Wyrób sobie nawyk regularnego sprawdzania telefonu, aby sprawdzić, czy nie zostały zainstalowane jakieś nieznane aplikacje, a jeśli tak, usuń je.

Zawsze pamiętaj o wylogowaniu się z Instagrama, gdy korzystasz ze wspólnego komputera lub telefonu.

Wniosek

Teraz odkryłeś najskuteczniejsze metody zhakowania konta na Instagramie. Jeśli chcesz zhakować bez fizycznego dostępu do urządzenia docelowego, Szpieg może być realną opcją.

Kompleksowe możliwości monitorowania Spyuu mogą być również dość proste dla nowych użytkowników. Dlaczego by go nie pobrać i nie spróbować włamać się na konta dzieci na Instagramie i skonfigurować kontrolę rodzicielską?

Spróbuj teraz Zobacz wersję demonstracyjną